تهدیدهای آنلاین بهصورت مستمر در حال تغییر هستند؛ دیگر نمیتوانید در زمان گذشته گیر کنید.

اوایل این ماه، متخصص امنیتی تروی هانت دو میلیارد آدرس ایمیل منحصربهفرد و ۱٫۳ میلیارد رمز عبور منحصربهفرد را به پایگاهدادههای Have I Been Pwned و Pwned Passwords افزود. این دادهها که توسط Synthient تجمیع شدهاند، از منابع متعدد حملات credential stuffing که توسط عاملان تهدید به اشتراک گذاشته میشوند، و همچنین از دادههای سرقتشده مستقیم از افراد توسط بدافزارهای اطلاعاتدزد بهدست آمدهاند.

تعداد افراد تحت تأثیر این نفوذ بهقدری بالا است که اطلاعیهها بهصورت موجبه‑موج برای مشترکین Have I Been Pwned ارسال شد. (این سرویس رایگان است — کافی است ایمیل خود را در قسمت جستجوی HIBP وارد کنید و سپس روی دکمهٔ اطلاعرسانی که پیش از نمایش نتایج ظاهر میشود، کلیک کنید.)

دادهها ویژگیهای خاصی دارند که برای من برجسته شد. (میتوانید جزئیات بیشتری را در پست وبلاگ هانت بخوانید.)

با ترکیب این جزئیات و سؤالهایی که دربارهٔ گامهای بعدی دریافت کردم، توصیهٔ خود را دربارهٔ اقدامات «درست» برای امنیت آنلاین مؤثر بازنگری کردهام.

در ادامه، اینها را بهعنوان توصیههای جدیدم ارائه میدهم.

آدرسهای ایمیل متفاوت برای هر حساب کاربری

استفاده از یک آدرس ایمیل یکسان برای ورود به تمام حسابهای کاربری، کار هکرها را آسانتر میکند. آنها میتوانند این اطلاعات را بههمراه هر رمزی که فکر میکنند (یا میدانند) شما استفاده کردهاید، در سایتها وارد کنند.

این حملهٔ credential stuffing اغلب مؤثر است زیرا مردم رمزهای عبور را بازاستفاده میکنند. پس روشی ساده برای جلوگیری از این مشکل این است که برای هر حساب یک آدرس ایمیل متفاوت استفاده کنید.

در گذشته، برای داشتن هر آدرس ایمیل جدید مجبور بودید حسابی کاملاً جداگانه بسازید. اما از این پس دیگر نیازی به این کار نیست.

Michael Ansaldo/Foundry

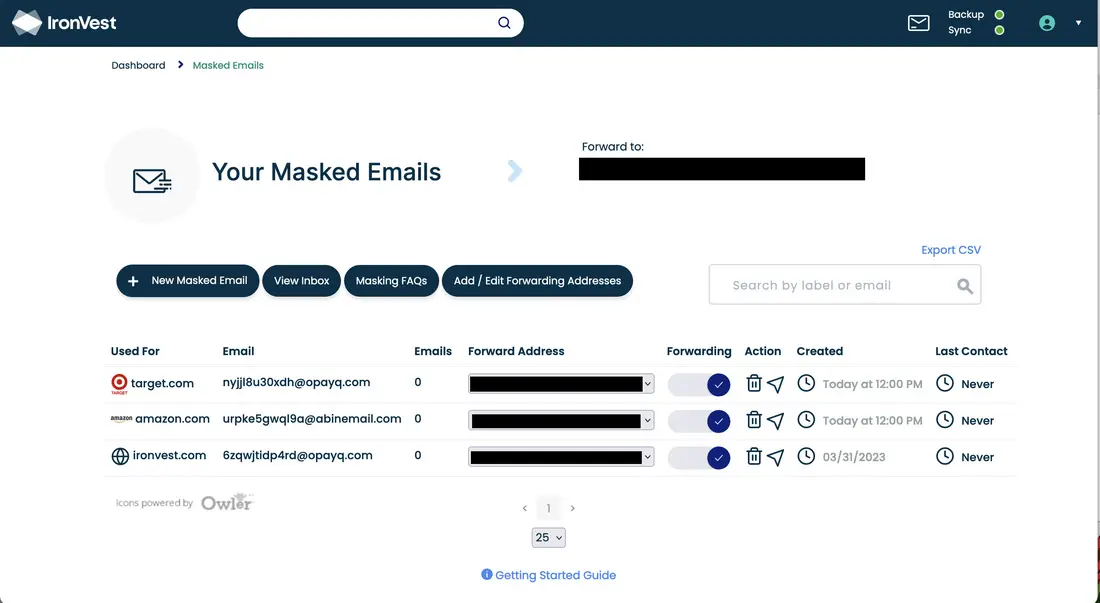

امروزه میتوانید از نامهای مستعار ایمیل (که به آنها «ماسک ایمیل» یا «ایمیل ماسکشده» هم میگویند) برای همان هدف استفاده کنید. برای دیگران، بهنظر میرسد که برای هر حساب یک آدرس ایمیل متفاوت دارید. در عین حال میتوانید تمام پیامها را در یک مکان دریافت کنید (اگر مایل باشید). یک نام مستعار ایمیل، پیامهای شما را به هر مقصدی که میخواهید، منتقل میکند.

سادهترین نوع نام مستعار ایمیل این است که بتوانید متن اضافی به انتهای شناسهٔ ایمیل خود اضافه کنید (مثلاً [email protected]). قالب این کار با استفاده از علامت «+» و سپس رشتهای از حروف و اعداد که میخواهید اضافه کنید، انجام میشود. جیمیل و Proton Mail دو سرویس ایمیل هستند که این سبک نام مستعار را پشتیبانی میکنند.

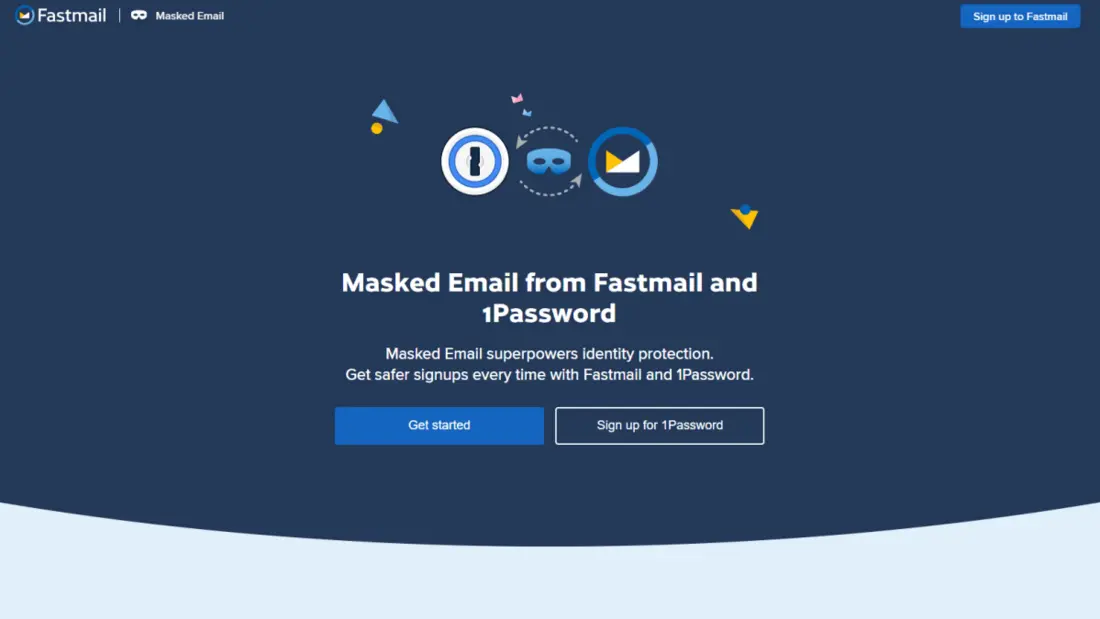

برای حریم خصوصی بیشتر میتوانید از ماسکهای ایمیل اختصاصی استفاده کنید تا آدرس ایمیل واقعی خود را بهطور کامل مخفی کنید. بهعنوان مثال، ایمیلهای خود را به آدرس [email protected] دریافت میکنید، اما مایلید این اطلاعات خصوصی بماند. بنابراین میتوانید از ویژگی ماسک ایمیل داخلی سرویس ایمیل خود (در صورت موجود بودن) استفاده کنید یا برای یک سرویس مستقل ثبتنام کنید تا نامهای مستعار تصادفی مانند [email protected] یا [email protected] ایجاد نمایید.

PCWorld

Proton Mail، Fastmail و iCloud Mail شرکت اپل همه نمونههای سرویس ایمیل هستند که ماسک ایمیل را در بردارند. (در Proton Mail و iCloud Mail این موارد را «نام مستعار hide‑my‑email» مینامند.) همچنین میتوانید در سرویسهای Mozilla Relay، SimpleLogin یا سایر سرویسهای ماسک ایمیل ثبتنام کنید اگر ایمیل دیگری دارید که مایلید همچنان از آن استفاده کنید.

یک نام مستعار ساده که از افزودن سبک +متناضافی به آدرس ایمیل استفاده میکند، حداقل باعث میشود هر ورود برای حدس زدن دشوارتر باشد. (متنی به آدرس ایمیل خود اضافه کنید که بر پایهٔ اطلاعات سایت واضح یا قابل حدس نباشد؛ برای مثال، از +target در سایت Target.com پرهیز کنید.)

اما ترکیب امنیت و حریم خصوصی در این روزها گزینهٔ بهتری است؛ این کار برای کسی که میخواهد پروفایل شما را بسازد و ایمیلها و پیامکهای فیشینگ شخصیسازیشده و مؤثرتری بفرستد، کار را دشوارتر میکند. بنابراین استفاده از سرویس نام مستعار ایمیل کاملاً ناشناس، راه بهتر است.

بهروزرسانی رمزهای عبور قدیمی

در مقالهٔ تروی هانت دربارهٔ وارد کردن دادههای رمز عبور، بیش از یک نفر که به استعلام او پاسخ دادند، سن رمزهای عبور فاششده خود را بین ۱۰ تا ۲۰ سال تخمین زدند.

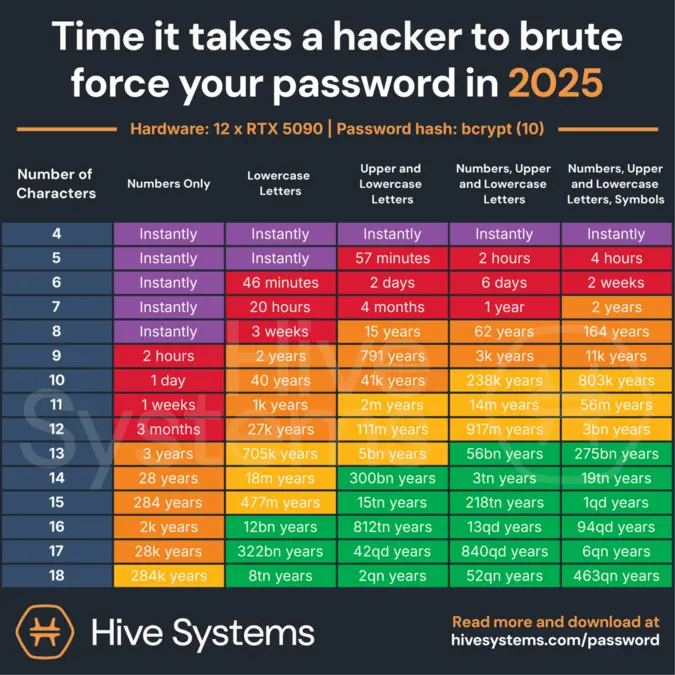

از ویژگیهای این اعتبارنامههای کهن میتوان به این موارد اشاره کرد: ابتدا، طولشان کوتاه بود — حدود هشت کاراکتر. و شامل تغییراتی کماهمیت بودند. (یک نفر تأیید کرد که یک رمز عبور فاششده فقط دو علامت تعجب (oof) به انتهای رمز عبور دیگر اضافه کرده بود.)

Hive Systems

آنچه یک رمز عبور مناسب میسازد، در دههٔ گذشته بهویژه در دو دههٔ اخیر بسیار تغییر کرده است. اگر رمزهای قدیمی دارید که هرگز بهروز نکردهاید، زمان آن رسیده که آنها را بازبینی کنید. رمزهای کوتاه امروزه بهسختی میتوانند شکسته شوند، بهدلیل پیشرفتهای قابلتوجه در عملکرد محاسباتی. و آنچه در سال ۲۰۰۵ بهعنوان تصادفی و قوی در نظر میگرفتیم (مثلاً p@$$word!) دیگر بهگونهای معتبر نیست.

بهعلاوه، با رخداد مکرر نشتهای وبسایتها در این ایام، حتی اگر رمز عبور نسبتاً تصادفی با ترکیبی از یک حرف کوچک، یک حرف بزرگ، یک عدد و یک نماد ویژه داشته باشید، همچنان ممکن است فاش شود چون فقط از نسخههای ضعیف آن استفاده کردهاید. (یا حتی بدتر، آن را بهطور مستقیم بازاستفاده کردهاید.)

حتی اگر دیگر از حسابهای قدیمی استفاده نمیکنید، آنها را با رمز عبور ضعیف رها نکنید. ممکن است اطلاعات دیگری همچون آدرسها، شمارههای تلفن و سایر دادهها داشته باشید که میتواند سرقت شده و برای حملات فیشینگ هدفمند استفاده شود.

پاکسازی (یا حذف) حسابهای قدیمی

در رابطه با اطلاعات شخصی قابل سرقت — اگر حسابهایی دارید که بهندرت استفاده میکنید، جزئیاتی را که نیاز به نگهداری ندارند، حذف کنید. حتی اگر رمز عبور شما هرگز سرقت نشده باشد، ممکن است دادهها در صورتی که مالک وبسایت قربانی هکرها شود، نشت کنند.

Jared Newman / Foundry

اطلاعات کارتاعتباری اولین موردی است که در حسابهای خرید حذف میکنم. (بهتر است این اطلاعات را در مدیر رمز عبور خود ذخیره کنید، اگر راحتی تکمیل خودکار برایتان مهم است.) همچنین میتوانید آدرس منزل، شماره تلفن و سایر جزئیات را نیز پاک کنید تا برای هکر سختتر شود تا عادات شما را کشف کند و روش هوشمندانهای برای فریب شما جهت سرقت پول (یا اطلاعات ارزشمندی که میتواند او را به پول شما برساند) پیدا کند.

نمیخواهید دیگر از حساب استفاده کنید؟ یا بهقدری کم استفاده میکنید که حتی اگر بهعنوان مهمان خرید کنید هم مشکلی نداشته باشید؟ کافی است کل حساب را حذف کنید.

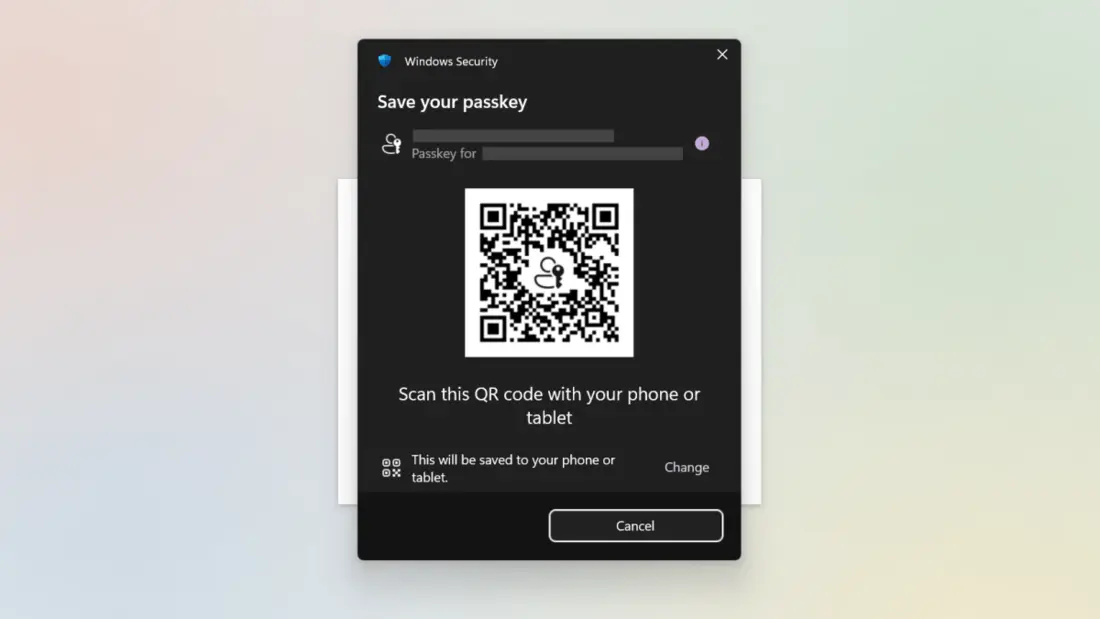

تغییر به کلیدهای عبور (Passkeys)

در این روزها بهشدت به این مسأله میپردازم و دلیلش واضح است. یک هکر میتواند آدرس ایمیل و رمزهای عبور قدیمی شما را پیدا کند، اما اگر روش اصلی ورود خود را به کلید عبور (Passkey) تغییر دهید، این اطلاعات برای او بیفایده خواهد بود.

کلیدهای عبور بهطور متفاوتی نسبت به رمزهای عبور کار میکنند. آنها نمیتوانند بهصورت مستقیم دزدیده شوند یا توسط دستگاههای غیرمجاز از راه دور استفاده شوند. (اگر کلیدهای عبور را در یک سرویس ابری ذخیره کنید، هکری میتواند به حساب ذخیرهسازی دست پیدا کند، اما این مسأله متفاوت است.) علاوه بر این، کلیدهای عبور به وبسایتی که برای آن ساخته شدهاند، وابسته هستند.

PCWorld

بنابراین یک حملهٔ credential stuffing بر روی حسابی که با کلید عبور محافظت میشود عمل نخواهد کرد. و حتی اگر بهطور ناخواسته به یک لینک فیشینگ بر بخورید، در سایت تقلبی نیز کارایی نخواهد داشت.

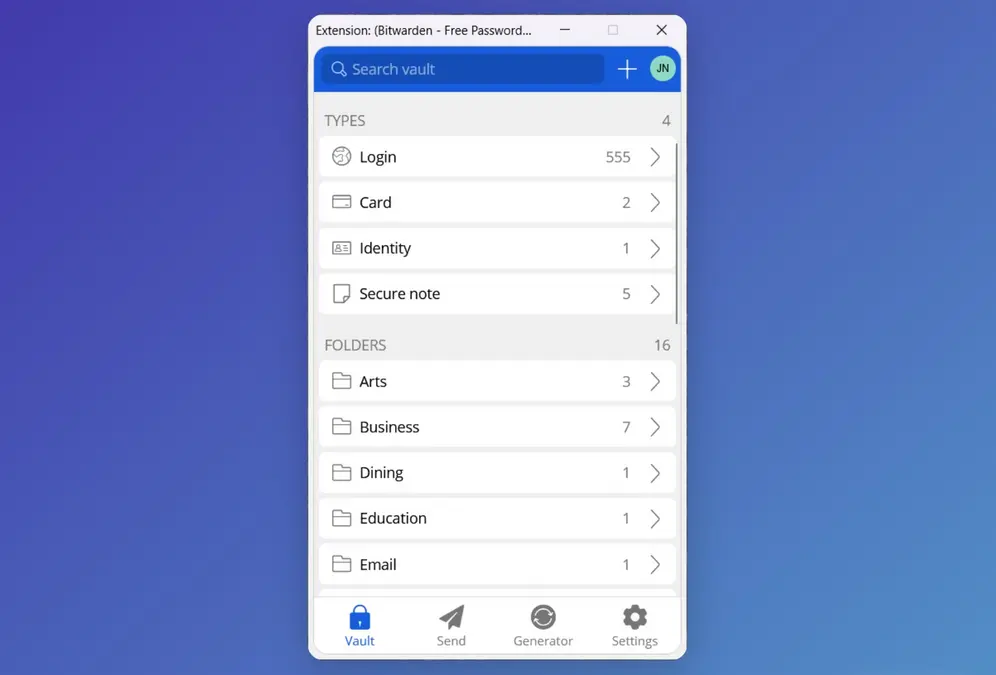

برخی وبسایتها ورود فقط با کلید عبور را اجازه نمیدهند؛ برای اینگونه موارد، رمز عبور خود را بهصورت طولانی، منحصربهفرد و تصادفی بهروزرسانی کنید و سپس در مدیر رمز عبور خود بهعنوان روش پشتیبان ذخیره کنید. (همچنین احراز هویت دوعاملی را فعال کنید.)

در غیر این صورت، کلیدهای عبور بهترین راهانداز هستند. پس از تنظیم، نیازی به فکر کردن دربارهٔ آنها ندارید؛ خود بهخودی کار میکند.

نویسنده: Alaina Yee، سردبیر ارشد، PCWorld

آلاینا یی، خبرنگار ۱۴ ساله در حوزهٔ فناوری و بازیهای ویدئویی، برای PCWorld سرفصلهای متنوعی را پوشش میدهد. از زمان پیوستن به تیم در سال ۲۰۱۶، دربارهٔ پردازندهها، ویندوز، ساخت کامپیوتر، کروم، رزبریپای و موضوعات دیگر مینویسد — علاوه بر این، بهعنوان شکارچی تخفیفهای PCWorld فعال است (#slickdeals). در حال حاضر تمرکز او بر امنیت است و به مردم کمک میکند که بهترین روشهای حفاظت از خود در فضای آنلاین را درک کنند. پیش از این، کارهای او در PC Gamer، IGN، Maximum PC و Official Xbox Magazine منتشر شدهاند.

دیدگاهتان را بنویسید